NEXT - die neue Produktlinie von Kaspersky

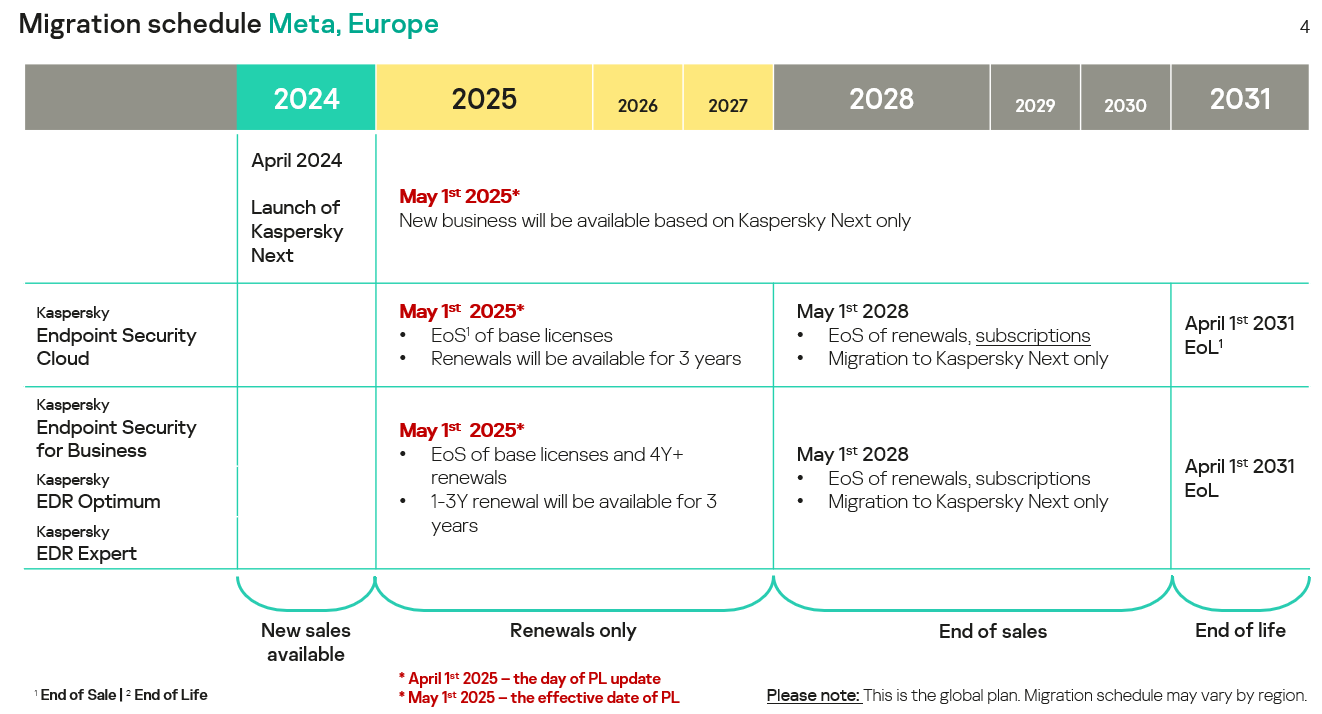

Stetig steigende Sicherheitsanforderungen erfordern entsprechende Maßnahmen der eingesetzten Software-Produkte. Kaspersky als führender Anbieter von Sicherheitslösungen stellt daher die alten Produktbundles ein und schwenkt ab sofort auf die neue Produktlinie namens NEXT um. Die NEXT Product-Bundles wurden im April 2024 auf den Markt gebracht und sind seit 1. Mai 2025 die Nachfolge der bestehenden Produkte. In den neuen Bundles sind einige Mehrwerte enthalten, mehr dazu dann weiter unten.

(Auszug aus der Migrationsübersicht für Europa)

Die Umstellung auf das neue NEXT EDR Optimum Paket bringt folgende Funktionen mit, die in Abhängigkeit der zuvor eingesetzten Lösung ("Kaspersky Endpoint Security for Business - Select" oder "Kaspersky Endpoint Security for Business - Advanced") schon ansatzweise enthalten waren. Es ist allerdings zu beachten, dass allein der Lizenzwechsel keine Änderung in der Konfiguration bringt, sondern zur Aktivierung der Funktionen entsprechende Anpassungen zu tätigen sind.

- BadUSB Blocking

- Ursachenanalyse

- Anwendungskontrolle

- Überwachung der Dateiintegrität

- Protokollprüfung

- Überwachung der Systemintegrität

- Software-/Hardware-Inventarisierung

- Installation von Drittanbieteranwendungen

- Cybersicherheitstraining für IT-Administratoren

- Cloud Discovery und Blockieren von Cloud-Services

- Data Discovery

- Sicherheit für MS Office 365

- Schwachstellenbewertung und Patch-Management

- Firewall und Festplattenverschlüsselung

- Mobile Device Management

BadUSB Blocking

Kaspersky hat eine Technologie entwickelt, die speziell darauf abzielt, BadUSB-Angriffe zu verhindern. Diese Bedrohung entsteht, wenn die Firmware eines USB-Geräts manipuliert wird, sodass es sich als eine andere Art von Gerät ausgibt und schädliche Befehle ausführt. Die patentierte Schutzfunktion von Kaspersky erkennt verdächtige Aktivitäten von USB-Geräten und blockiert diese automatisch.

Ursachenanalyse

Die wohl wichtigste Funktion im NEXT EDR Optimum Bundle ist die Ursachenanalyse (englisch Endpoint Detection & Response, also EDR). Die Funktion hilft dabei, den Ursprung und Verlauf eines Cyberangriffs nachzuvollziehen. Sie ermöglicht es, den Angriffspfad auf einen Host zu verfolgen und wichtige Informationen über die Bedrohung zu sammeln. IT-Teams können so Schwachstellen leichter identifizieren und gezielte Schutzmaßnahmen ergreifen.

Anwendungskontrolle

Die Anwendungskontrolle hilft dabei, die Sicherheit von Unternehmensnetzwerken zu erhöhen, indem sie den Zugriff und die Ausführung von Anwendungen reguliert. Diese Funktion ermöglicht es Administratoren, Regeln für erlaubte, verbotene und empfohlene Anwendungen festzulegen, um potenzielle Bedrohungen zu minimieren. Zusätzlich bietet Kaspersky eine Programmkontrolle und hostbasierte Angriffsüberwachung (HIPS), die unbekannte Bedrohungen blockieren kann, indem sie die Fähigkeit eines Programms einschränkt, kritische Systemressourcen zu starten oder darauf zuzugreifen. Diese Technologie basiert auf Vertrauenskategorien, die jedem Programm zugewiesen werden und bestimmen, welche Berechtigungen es hat. Die Zuweisung von Programmen zu Vertrauenskategorien kann auch invididuell und manuell erfolgen.

Überwachung der Datei-Integrität

Die Überwachung der Datei-Integrität hilft dabei, Änderungen an Dateien und Ordnern zu erkennen, die auf eine mögliche Sicherheitsverletzung hinweisen könnten. Diese Überwachung funktioniert auf Servern mit NTFS- oder ReFS-Dateisystemen. Die Technologie überwacht definierte Bereiche und benachrichtigt Administratoren, wenn verdächtige Änderungen auftreten. Sie kann auch nachverfolgen, welche Aktionen mit bestimmten Dateien durchgeführt wurden, selbst wenn die Überwachung vorübergehend unterbrochen war

Protokollprüfung

Die Protokollprüfung ermöglicht es, detaillierte Protokolldateien zu erstellen und zu analysieren, um Sicherheitsvorfälle besser zu verstehen und Fehler zu diagnostizieren. Diese Funktion ist besonders hilfreich für IT-Administratoren und den technischen Support.

Hier sind einige wichtige Aspekte der Protokollprüfung:

-

Erstellung von Protokolldateien: Kaspersky-Produkte können detaillierte Ablaufverfolgungen speichern, die bei der Fehleranalyse und Sicherheitsüberprüfung helfen.

-

Aktivierung und Deaktivierung: Die Protokollierung kann manuell aktiviert oder deaktiviert werden, um die Systemleistung zu optimieren.

-

Protokollierungsstufen: Es gibt verschiedene Stufen der Protokollierung, von kritischen Fehlern bis hin zu detaillierten Ablaufverfolgungen

Überwachung der Systemintegrität

Die Überwachung der Systemintegrität hilft dabei, Änderungen am Betriebssystem zu erkennen, die auf mögliche Sicherheitsverletzungen hinweisen könnten. Diese Funktion ersetzt die frühere Datei-Integritätsüberwachung.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Echtzeitüberwachung: Änderungen an Dateien, der Registrierung und externen Geräten werden sofort erkannt.

-

Regelbasierte Kontrolle: Administratoren können Regeln festlegen, um bestimmte Dateien oder Registrierungsbereiche zu überwachen.

-

Schutz vor unbefugtem Zugriff: Die Funktion kann verdächtige Änderungen blockieren oder nur protokollieren, je nach Konfiguration.

-

Geräteüberwachung: Erkennt das Verbinden und Trennen externer Geräte, um potenzielle Bedrohungen zu minimieren

Software-/Hardware-Inventarisierung

Die Software- und Hardware-Inventarisierung hilft Unternehmen, einen Überblick über die installierte Software und die verwendete Hardware zu behalten und ermöglicht eine detaillierte Erfassung und Verwaltung von IT-Ressourcen.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Erfassung installierter Software: Kaspersky erstellt eine Liste aller auf den Endgeräten installierten Anwendungen.

-

Hardware-Überwachung: Die Funktion erkennt und dokumentiert die verwendete Hardware, einschließlich Prozessoren, Speicher und Netzwerkkarten.

-

Optimierung der Datenbankauslastung: Die Inventarisierung kann so konfiguriert werden, dass sie nur relevante Daten erfasst, um die Systemleistung nicht zu beeinträchtigen.

-

Regelmäßige Updates: Administratoren können festlegen, wie oft die Inventarisierung durchgeführt wird, um stets aktuelle Daten zu haben.

Installation von Drittanbieteranwendungen

Die Installation von Drittanbieteranwendungen ermöglicht es, Software von anderen Herstellern zentral zu verwalten und zu installieren. Diese Funktion ist besonders in Kaspersky Security Center enthalten und hilft IT-Administratoren, Anwendungen effizient bereitzustellen.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Zentrale Verwaltung: Administratoren können Installationspakete für Drittanbieter-Software erstellen und verteilen.

-

Automatische Installation: Kaspersky kann erforderliche Systemkomponenten vor der Installation automatisch bereitstellen.

-

Update-Management: Drittanbieter-Software kann regelmäßig aktualisiert werden, um Sicherheitslücken zu vermeiden.

-

Regelbasierte Kontrolle: Administratoren können festlegen, welche Anwendungen installiert oder blockiert werden sollen.

Cybersicherheitstraining für IT-Adminstratoren

Das Cybersicherheitstraining für IT-Administratoren bietet praxisorientierte Schulungen zur Erkennung, Analyse und Abwehr von Cyberbedrohungen. Diese Trainings sind besonders wertvoll für IT-Teams um ihre Sicherheitskompetenz zu verbessern.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Threat Hunting: IT-Administratoren lernen, Bedrohungen frühzeitig zu erkennen und zu neutralisieren.

-

Incident Response: Schulungen zur schnellen Reaktion auf Sicherheitsvorfälle und deren Untersuchung.

-

Malware-Analyse: Techniken zur Identifikation und Bekämpfung von Schadsoftware.

-

ICS Cybersecurity: Spezielle Schulungen für Industrieunternehmen zur Absicherung kritischer Systeme.

-

Flexible Schulungsformate: Vor-Ort-Training, Fernschulungen oder Selbstlernkurse mit Videovorträgen und virtuellen Laboren.

Cloud Discovery / Cloud-Service Blocking

Die Cloud Discovery-Funktion hilft Unternehmen, die Nutzung von Cloud-Diensten auf verwalteten Geräten zu überwachen und unerwünschte Cloud-Dienste zu blockieren. Diese Funktion bietet volle Transparenz über die Cloud-Nutzung.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Überwachung der Cloud-Nutzung: Cloud Discovery verfolgt den Zugriff von Benutzern auf Cloud-Dienste über Browser und Desktop-Anwendungen.

-

Erkennung von Schatten-IT: Unternehmen können nicht genehmigte Cloud-Dienste identifizieren und deren Nutzung einschränken.

-

Blockierung unerwünschter Dienste: Administratoren können den Zugriff auf bestimmte Cloud-Dienste sperren, um Sicherheitsrisiken zu minimieren.

-

Analyse von Verbindungsarten: Cloud Discovery kann sowohl unverschlüsselte (HTTP) als auch verschlüsselte (HTTPS) Verbindungen untersuchen.

-

Individuelle Sicherheitsprofile: Die Funktion kann für verschiedene Sicherheitsprofile aktiviert oder deaktiviert werden.

Data Discovery

Die Data Discovery-Funktion in Kaspersky-Produkten hilft Unternehmen, sensible Daten in Cloud-Speichern zu identifizieren und zu schützen. Sie ermöglicht eine gezielte Analyse von Dateien in Microsoft Office 365.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Erkennung kritischer Informationen: Data Discovery scannt Dateien in Cloud-Speichern und identifiziert sensible Daten.

-

Unterstützung für Office 365: Diese Funktion ist speziell für Unternehmen konzipiert, die Cloud-Dienste wie OneDrive und SharePoint nutzen.

-

Export von Analyseergebnissen: Administratoren können Berichte über erkannte Daten exportieren und Sicherheitsmaßnahmen ergreifen.

-

Integration mit Sicherheitsrichtlinien: Data Discovery kann mit bestehenden Sicherheitsrichtlinien kombiniert werden, um Datenschutzanforderungen zu erfüllen.

-

Flexible Aktivierung: Unternehmen können die Funktion jederzeit aktivieren oder deaktivieren.

Sicherheit für M365 (Office 365)

Die Sicherheit für Microsoft Office 365 in Kaspersky-Produkten bietet umfassenden Schutz für Cloud-basierte Kommunikations- und Kollaborationsdienste. Diese Funktion schützt Unternehmen vor bekannten und unbekannten Bedrohungen.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Schutz vor Phishing und Business Email Compromise (BEC): Kaspersky nutzt fortschrittliche Heuristiken und lernfähige Systeme, um schädliche E-Mails zu erkennen und zu blockieren.

-

Erweiterte Anti-Malware-Technologie: Die Lösung kombiniert signaturbasierten Schutz mit heuristischen und Verhaltensanalysen, um Bedrohungen in Exchange Online, OneDrive, SharePoint Online und Microsoft Teams zu identifizieren.

-

Transparenz und Compliance: Unternehmen erhalten volle Sichtbarkeit über ihre Daten in der Cloud und können vordefinierte Vorlagen nutzen, um vertrauliche Informationen zu identifizieren.

-

Erweiterter Schutz für SharePoint Online und Microsoft Teams: Kaspersky stellt sicher, dass nur saubere und zuverlässige Dateien in SharePoint hochgeladen und innerhalb von Teams geteilt werden.

-

Einfache Verwaltung über die Cloud: Die Lösung erfordert keine lokale Installation und kann direkt über die Management-Konsole gesteuert werden.

Schwachstellenbewertung und Patch-Management

Mithilfe der Schwachstellenbewertung finden Sie Schwachstellen in der Software auf den Windows-Geräten der Benutzer. Schwachstellen werden im Betriebssystem und in Microsoft- und Drittanbieter-Programmen erkannt. Mittels Patch-Management können Sie Updates für die Programme verwalten, die auf den Windows-Geräten Ihrer Benutzer installiert sind. Dies trifft auch auf Patches zu, die auf den Geräten erkannte Programmschwachstellen schließen.

Firewall und Festplattenverschlüsselung

Die Firewall bietet einen erweiterten Schutz vor unbefugtem Zugriff und Netzwerkangriffen. Sie ist in verschiedenen Kaspersky-Sicherheitslösungen enthalten und hilft dabei, den Datenverkehr zu überwachen und Bedrohungen zu blockieren.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Netzwerküberwachung: Die Firewall analysiert den ein- und ausgehenden Datenverkehr und erkennt verdächtige Aktivitäten.

-

Regelbasierte Kontrolle: Administratoren können individuelle Regeln für den Netzwerkzugriff festlegen.

-

Schutz vor Hackern: Die Firewall verhindert unbefugten Zugriff auf das System und blockiert potenzielle Angriffe.

-

Integration mit anderen Sicherheitsfunktionen: Sie arbeitet mit anderen Kaspersky-Technologien zusammen, um einen umfassenden Schutz zu gewährleisten.

Die Verwaltung der Festplattenverschlüsselung erlaubt Ihnen, die Verschlüsselung verwalteter Geräte mit Windows und macOS zu konfigurieren. Die Verschlüsselung hindert andere Benutzer daran, unautorisierten Zugriff auf die auf dem Benutzergerät gespeicherten Daten zu bekommen. Windows-Geräte werden mit der BitLocker-Laufwerkverschlüsselung verschlüsselt. macOS-Geräte werden mit der Festplattenverschlüsselungsfunktion FileVault verschlüsselt.

Mobile Device Management (MDM)

Die Mobile Device Management (MDM)-Funktion ermöglicht Unternehmen die zentrale Verwaltung und Absicherung mobiler Geräte. Sie bietet umfassende Steuerungsmöglichkeiten für iOS- und Android-Geräte.

Hier sind einige wichtige Aspekte dieser Funktion:

-

Geräteverwaltung: Administratoren können mobile Geräte registrieren, konfigurieren und überwachen.

-

Sicherheitsrichtlinien: Unternehmen können Regeln für Kennwortschutz, Netzwerkzugriff und App-Nutzung festlegen.

-

Fernlöschung von Unternehmensdaten: Falls ein Gerät verloren geht oder gestohlen wird, können vertrauliche Daten aus der Ferne gelöscht werden.

-

Web-Filter: Schützt vor schädlichen und betrügerischen Websites, indem der Zugriff auf gefährliche Inhalte blockiert wird.

-

Programmbeschränkungen: Administratoren können festlegen, welche Apps auf verwalteten Geräten genutzt werden dürfen

Für mehr Details oder weiterführende Erklärungen stehen unsere Experten natürlich gerne telefonisch, per Mail oder auch persönlich zur Verfügung.

Es grüßt herzlichst,

Alexander Beck, BA